微服务架构下的安全守护者 使用SkyWalking APM实现安全系统监控服务的深度可观测

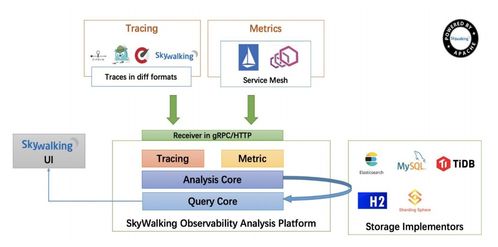

在当今以微服务为主导的分布式系统架构中,服务的复杂性急剧增加,安全监控与性能监控的边界日益模糊。一个安全的系统,首先必须是一个稳定、可观测的系统。Apache SkyWalking作为一款顶级的开源应用性能监控(APM)工具,不仅为微服务提供了强大的链路追踪、指标度量能力,更是构建深度安全监控体系的关键基础设施。本文将探讨如何将微服务安全地接入SkyWalking,并构建一套以APM数据为核心的主动式安全系统监控服务。

一、微服务接入SkyWalking:构建可观测性基石

安全的监控始于可靠的数据采集。将微服务接入SkyWalking是实现可观测性的第一步,也是保障后续安全分析数据准确性的基础。

1. 安全接入与配置:

* 探针选择与部署: SkyWalking支持多种语言的探针(Java, .NET, Node.js, Go等)。部署时,应通过安全的配置管理渠道(如配置中心、安全镜像)分发探针代理,避免明文敏感信息(如后端OAP服务器地址、认证令牌)硬编码在应用配置中。对于Java服务,通常通过-javaagent命令行参数挂载Agent。

- 网络与认证安全: 确保Agent与SkyWalking OAP(Observability Analysis Platform)后端之间的通信安全。在生产环境中,强烈建议启用gRPC的TLS加密传输,并配置双向认证(mTLS)或使用Token等认证机制,防止监控数据被窃取或恶意注入。

- 数据采样与脱敏: 为平衡性能开销与监控粒度,合理配置采样率。对于涉及敏感信息的链路(如包含用户ID、手机号的请求),应利用SkyWalking的插件机制或自定义拦截器对Span Tag、Log中的敏感字段进行脱敏处理,确保监控数据符合隐私合规要求。

2. 核心监控维度建立:

接入后,SkyWalking会自动收集丰富的可观测性信号,这些信号是安全分析的宝贵输入:

- 分布式链路追踪: 完整记录一次请求跨所有微服务的调用路径、耗时和状态,为异常请求追踪和攻击链分析提供上下文。

- 应用与服务指标: 实时监控服务实例的CPU、内存、GC情况,以及HTTP/gRPC请求的QPS、响应时间、错误率。性能的异常陡降可能是资源耗尽型攻击(如DDoS)或漏洞被利用的前兆。

- 服务拓扑与依赖关系: 自动生成动态的服务依赖地图,清晰展示服务间的调用关系。异常的依赖调用(如从未有过的服务间调用)可能预示着内部网络渗透或恶意服务的植入。

二、从APM到安全监控:构建主动防御视角

传统的安全监控往往聚焦于网络边界和主机入侵,而基于SkyWalking的APM数据,我们可以将安全监控深入到应用逻辑层面,实现更早的威胁发现。

1. 异常行为模式检测:

* 接口访问异常: 通过监控QPS、响应时间、错误率等指标的基线,结合机器学习或固定阈值规则,快速发现针对特定API的爬虫、暴力破解(如登录接口)或慢速攻击。异常的调用链模式(如短时间内大量调用身份验证服务但失败)可直接触发安全告警。

- 依赖调用异常: 监控服务拓扑的突然变化。例如,一个前端Web服务突然开始直接调用核心数据库服务,这违背了最小权限原则,可能是攻击者利用漏洞进行横向移动的信号。

- 耗时与延时分析: 请求处理时间的异常延长,可能意味着服务正遭受资源耗尽攻击,或者攻击者正在利用时间盲注等漏洞进行探测。

2. 漏洞利用与入侵感知:

* SQL注入与异常数据库调用: 通过分析Span中记录的SQL语句模板(SkyWalking可收集),可以构建简单的模式匹配规则,识别出疑似SQL注入的异常查询模式(如包含UNION SELECT, OR 1=1等片段)。

- 错误堆栈信息监控: SkyWalking可以收集应用日志并与链路关联。监控突然激增的特定异常错误(如

FileNotFoundException,SQLSyntaxErrorException, 反序列化错误等),这些往往是攻击者利用已知漏洞进行试探或攻击失败的痕迹。

3. 构建安全监控仪表盘与告警:

利用SkyWalking原生UI或与Grafana等仪表盘工具集成,创建专属的“安全态势”仪表盘,集中展示:

- 高风险接口的实时访问流量与错误状态。

- 服务依赖拓扑的异常变更告警。

* 敏感操作(如管理员登录、资金交易)的调用链路追踪视图。

将上述检测逻辑转化为SkyWalking的告警规则(通过其OpenAPI或Event Hook),与现有的安全信息与事件管理(SIEM)系统或告警平台(如钉钉、企业微信、PagerDuty)集成,实现从“性能异常”到“安全事件”的闭环告警。

三、最佳实践与架构融合

1. 权限与审计: 严格管理SkyWalking UI和后端API的访问权限,操作日志应接入统一审计系统。监控系统自身的安全是重中之重。

2. 数据生命周期与成本: 监控数据量巨大,需制定合理的数据保留策略。热数据用于实时监控告警,冷数据可归档至对象存储,供安全事件回溯调查时使用。

3. 与安全工具链集成: SkyWalking不应孤立运行。其告警事件可以推送至SIEM(如Elastic SIEM, Splunk)进行更高阶的关联分析;其链路Trace ID可以注入到应用日志中,实现安全日志与性能链路的关联追溯,在发生安全事件时快速定位受影响的所有服务和请求。

###

将微服务接入SkyWalking,远不止于解决性能瓶颈排查的难题。它为我们打开了一扇从应用内部观察系统行为的新窗口。通过将APM数据与安全分析思维相结合,我们能够构建一套深入肌理、主动预警的安全系统监控服务。这种“可观测性驱动安全”的模式,使得安全团队能够更早、更精准地发现源自应用层的安全威胁,从而在云原生时代,为微服务架构筑起一道更加智能、立体的动态安全防线。

如若转载,请注明出处:http://www.qjiuc.com/product/29.html

更新时间:2026-06-01 22:47:58